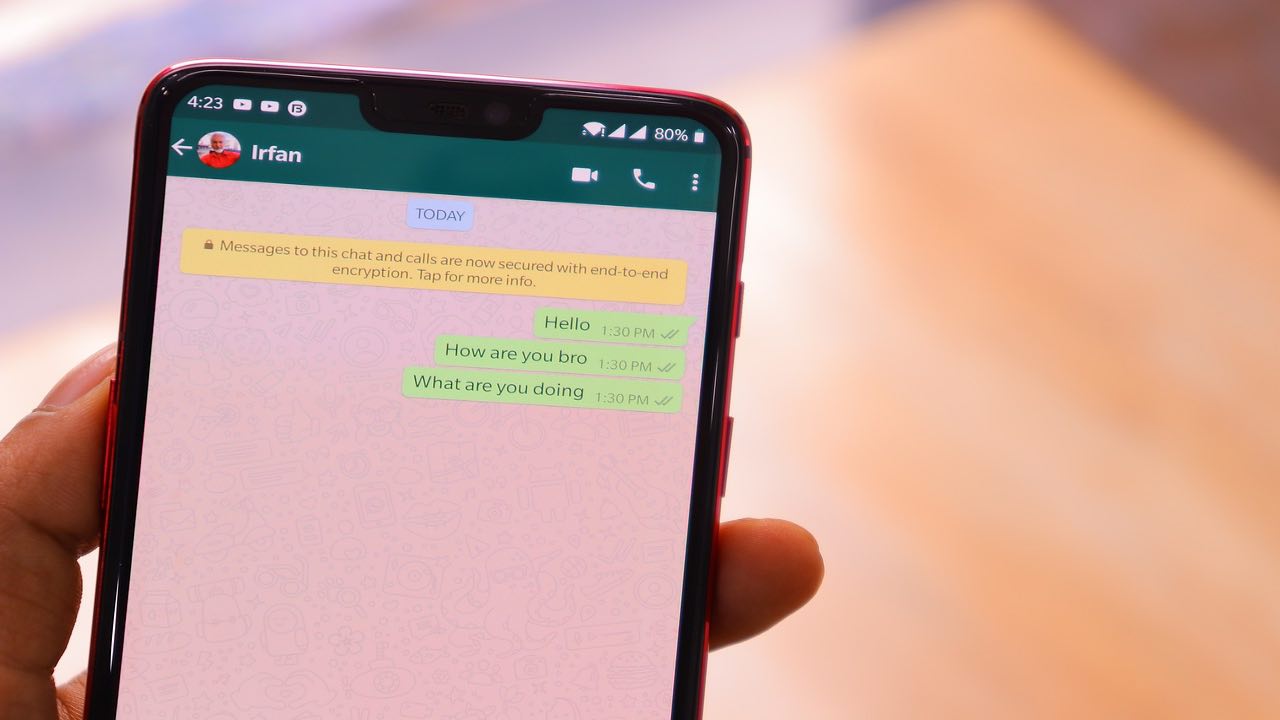

Una nuova minaccia scoperta di recente su WhatsApp. A quanto pare esiste un’immagine in grado di spiare gli smartphone, ecco come

Circolano immagini che celano oscurità, si tratta di foto che contengo o un trojan in grado di spiare lo smartphone a 360° proprio tramite WhatsApp. Un trojan, o trojan horse, nell’ambito della sicurezza informatica indica un tipo di malware.

Il trojan nasconde il suo funzionamento all’interno di un altro programma, apparentemente utile ed innocuo. Per questo l’utente non si sente minacciato inizialmente. Eseguendo od installando quest’ultimo, in effetti attiva anche il codice del trojan nascosto.

POTREBBE ANCHE INTERESSARTI >>> Disney+ e le uscite di gennaio 2021: le principali novità in arrivo

WhatsApp e l’immagine che spia gli utenti, ecco come funziona

WA è la piattaforma di messaggistica istantanea più usata a livello globale. Facente parte di Facebook, essa ha al suo interno oltre 2 miliardi di utenti. Oltretutto il numero di iscritti è in continuo aumento. Una piattaforma che, con molte probabilità, non può essere surclassata da nessun competitor.

Il tutto è stato possibile grazie alla marea di funzionalità che l’applicazione offre, tra cui la crittografia end-to-end che garantisce un alto livello di sicurezza agli utenti. Ovviamente si riesce sempre e comunque a violare le norme di sicurezza. Gli hacker, prendono di mira direttamente gli smartphone per poter raccogliere ogni tipo di informazione degli utenti ignari di quello che realmente sta succedendo. Si stanno diffondendo in rete delle immagini attraverso cui si osserva, aprendola, a schermo intero una foto. Celato si muove il malware facendo tutt’altro mentre l’utente è impegnato.

POTREBBE ANCHE INTERESSARTI >>> Offerte Iliad 5G, tutte le città coperte dalla nuova promozione

Si creano attraverso Linux, e si inietta uno script malevolo che esegue come risultato il mining dei dati. Attraverso l’uso di queste immagini riescono ad assumere il controllo di tutto lo smartphone. Si arriva ad attivare un log che permette di leggere qualsiasi cosa venga digitata, rendendo così qualsiasi contenuto vulnerabile.